Atak na procesor

16 kwietnia 2008, 11:41Podczas konferencji Usenix Workshop on Large-Scale Exploits and Emergent Treats (Warsztaty na temat ataków na wielką skalę i przyszłych zagrożeń), naukowcy z University of Illinois at Urbana-Champaign zaprezentowali ciekawą metodę ataku na system komputerowy. Zakłada on zmodyfikowanie... procesora.

Amazon będzie sprzedawał własny tablet

3 września 2011, 09:15Od mniej więcej roku w internecie krążą pogłoski, jakoby Amazon pracował nad własnym tabletem. Teraz redaktorzy serwisu TechCrunch twierdzą, że widzieli tablet Amazona i używali go.

Krytyczna dziura w Windows Server

19 listopada 2014, 12:34Microsoft opublikował pilną poprawkę dla dziury we wszystkich wersjach systemu Windows Server. Dziura pozwala napastnikowi na stworzenie konta administratora i daje pełen dostęp do systemu.

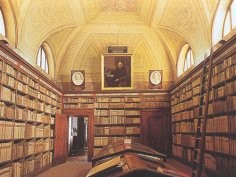

Oligopeptydy rozwiązaniem problemu przechowywania informacji

2 maja 2019, 13:04Rozwiązaniem problemu może okazać się chemia i nieco tanich molekuł. Wyobraźmy sobie, że możemy całą Nowojorską Bibliotekę Publiczną zapisać w łyżeczce molekuł, mówi Brian Cafferty. To naukowiec z Uniwersytetu Harvarda, który wraz z kolegami z laboratorium profesora George'a Whitesidesa ze swojej uczelni oraz grupą profesora Milana Mrksicha z Northwestern University opracowali technikę zapisywania informacji w oligopeptydach

Ptaki współpracują z ssakami, by dobrać się do gniazda pszczół?

30 czerwca 2023, 08:49Miodowody to jedne z niewielu ptaków, które regularnie odżywiają się pszczelim woskiem. Nie potrafią jednak same dobrać się do gniazda pszczół. Potrzebują pomocy. Dlatego też nawiązały współpracę z miodożerem (ratelem), któremu wskazują lokalizację gniazda. Ssak rozbija gniazdo w poszukiwaniu miodu, a ptak ma wówczas dostęp do wosku. Tak mniej więcej brzmi popularna opowieść o współpracy obu gatunków. Naukowcy z Uniwersytetów w Cambridge i Kapsztadzie postanowili przekonać się, ile jest w niej prawdy.

Muzyka bez ograniczeń

16 czerwca 2009, 08:53Virgin Media będzie pierwszą firmą, która zaoferuje nieograniczone pobieranie plików muzycznych bez technologii zarządzania prawami autorskimi. Pobrane w ramach abonamentu pliki będzie można odtwarzać na dowolnym urządzeniu przez nieograniczony czas.

Fabryka specjalnie dla Apple'a?

23 lipca 2012, 17:45Serwis HotHardware, powołując się na zaufane źródło, twierdzi, że TSMC rozważa budowę fabryki specjalnie dla Apple’a. Miałaby ona zostać specjalnie przystosowana do potrzeb amerykańskiego koncernu i jego planów rozwojowych.

Szklany samoniszczący się układ scalony

15 września 2015, 13:23DARPA i Xerox zaprezentowały układ scalony, który ulega zniszczeniu na żądanie. Tego typu układy będą niezwykle przydatne tam, gdzie wymagany jest najwyższy stopień bezpieczeństwa danych

Po raz pierwszy udokumentowano koale zlizujące deszczówkę z pnia drzewa

4 maja 2020, 12:11Po raz pierwszy udokumentowano, że podczas deszczu koale zlizują wodę spływającą po pniu drzewa. Choć są zwierzętami ikonami, nadal mają swoje tajemnice. Zastanawiano się, na przykład, skąd biorą wodę; czy pozyskują ją w całości z pożywienia, czy też co pewien czas schodzą z drzewa, żeby się napić.

Ptasie odchody budowały potęgę królestwa Chincha i były ważnym elementem gospodarki Inków

13 lutego 2026, 10:35Analiza izotopowa kolb kukurydzy z doliny Chincha pokazuje, że już w okresie preinkaskim andyjskim rolnicy systematycznie wykorzystywali ptasie guano, które mogło stanowić fundament potęgi jednego z najważniejszych państw przedinkaskich – królestwa Chincha. Badania opublikowane na łamach PLOS ONE dostarczają pierwszych bezpośrednich dowodów na intensywne stosowanie nawozów morskich w prekolumbijskim rolnictwie wybrzeża Peru. Wyniki sugerują, że kontrola nad guanem mogła mieć strategiczne znaczenie zarówno dla Chincha, jak i później dla imperium Inków.